En el intrincado multiverso de las redes sociales, la de la camarita es una de las más populares, por el sinfín de interacciones que en ella acontecen a diario. Fotos, videos, mensajes, negocios, amores y muchas más situaciones pasan por sus ríos interminables de publicaciones, lo que ha provocado que muchos se pregunten cómo hackear Instagram sin que la persona se entere.

La respuesta va más allá de cuestiones morales y éticas, pues, hacerlo podría violar las políticas de privacidad y seguridad de las personas objetivo. Pero, además de estos dilemas sociales, en el ámbito informativo cabe resolver la duda: ¿Es posible hacerlo? ¿Cómo sería el procedimiento? A continuación, lo exploramos.

Aprender cómo hackear el Instagram de una persona y ponerlo en práctica es de entrada un acto ilegal y todo aquel que decida hacerlo, debe estar preparado para afrontar las posibles consecuencias. Sin embargo, hay casos específicos en los que esta acción puede llegar a considerarse válida, legal e incluso necesaria.

En el hecho particular de niños y adolescentes, todos menores de edad, el control parental entra en juego y es considerado completamente legal, debido a flagelos como el acoso en línea, entre otros peligros.

Si los involucrados en el proceso son adultos, el acto de hacking puede ser aceptado siempre y cuando sea previamente consensuado entre todas las partes.

En este apartado exploraremos las técnicas más populares de hackeo de Instagram que, en general, pueden estar al alcance de cualquiera, sin necesidad de tener que contratar un pirata profesional experimentado para ejecutarlas.

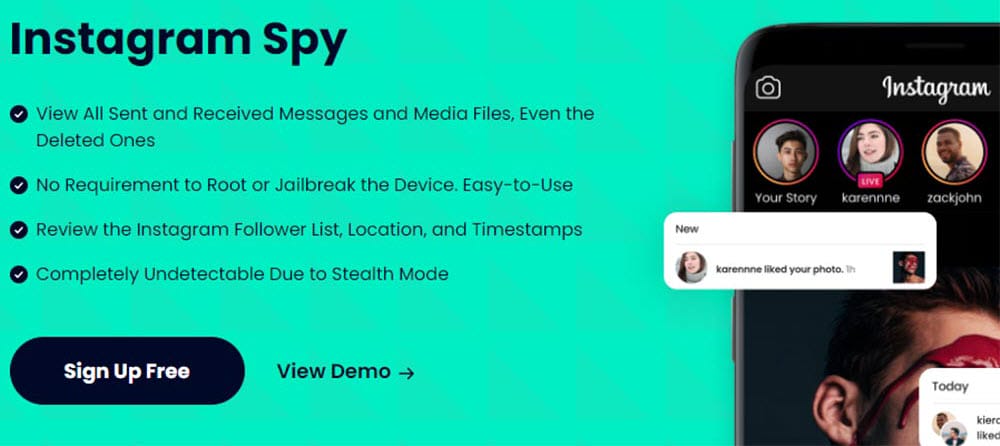

Una de las soluciones más profesionales para espiar Instagram es Spylix. Su multifuncionalidad la posiciona como una app “todo en uno” que integra las características más requeridas por las personas que buscan monitorear las redes sociales de otros.

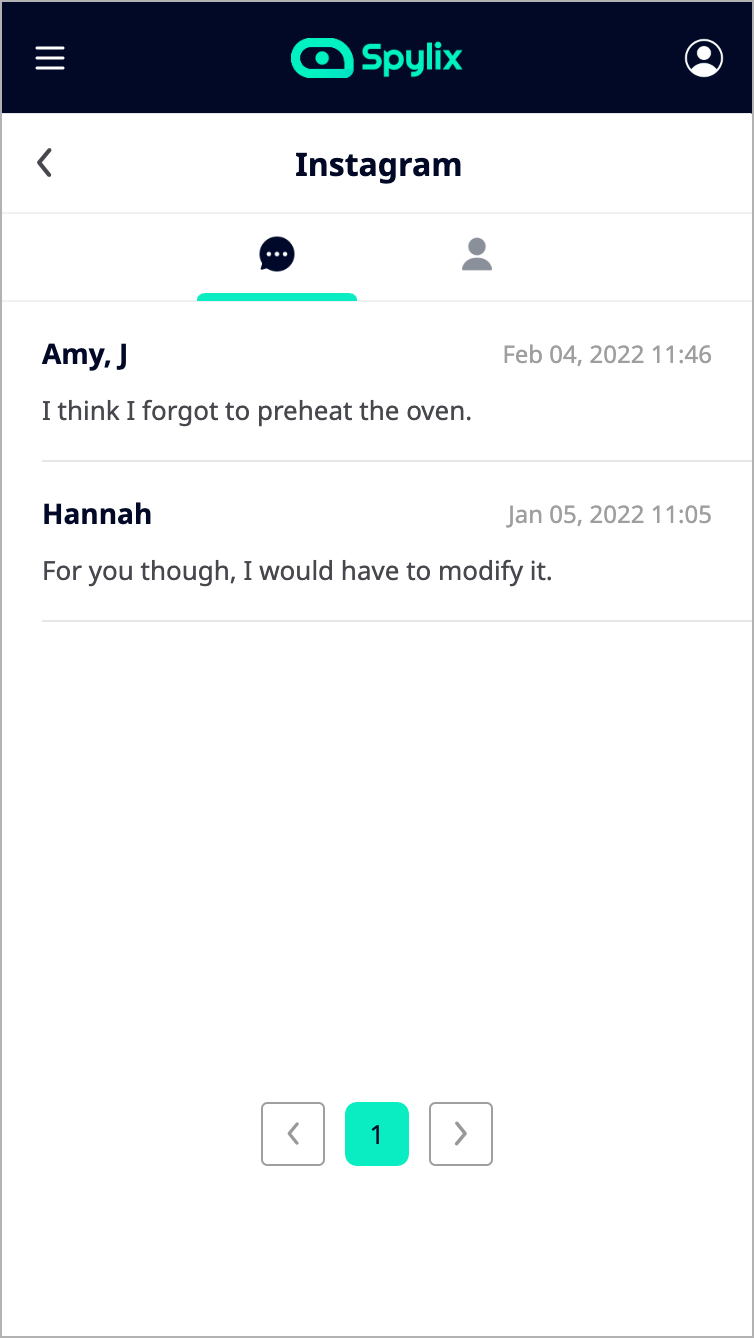

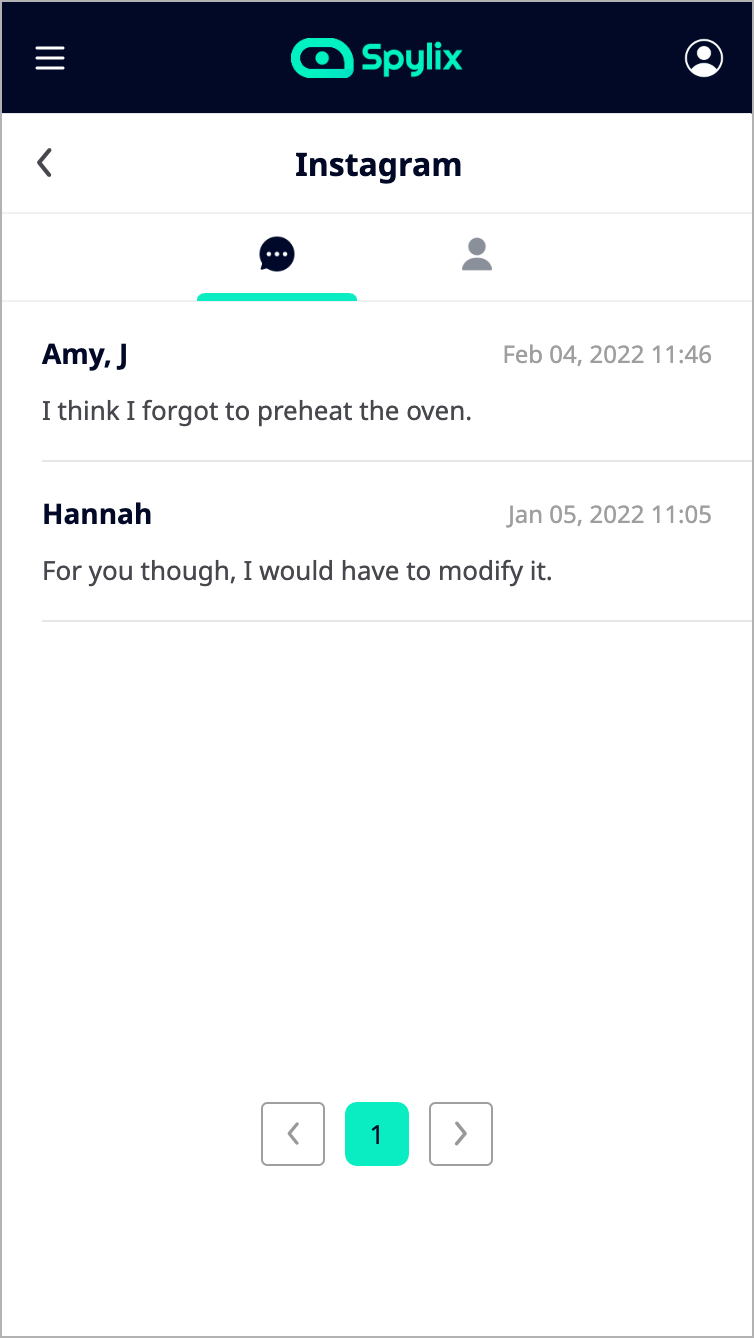

Al ingresar al panel de control de este software, podrás ver los mensajes enviados y recibidos de los chats de Instagram, las historias, los post guardados, las listas de amigos y mucho más.

Tendrás el control total de visualizaciones para determinar con quién interactúa el dueño de la cuenta. Una funcionalidad top de Spylix es que trabaja de manera incógnita, por lo que el usuario no se enterará de que está siendo espiado.

Los padres encuentran este sistema especialmente útil, ya que les permite hacer un seguimiento en tiempo real de las actividades de sus hijos a diario. Además, está diseñada para todos los niveles de conocimiento técnico, ya que se instala en tres simples pasos y tiene todo a la mano.

Si estás buscando una aplicación que te brinde todas las posibilidades en un mismo lugar, Spylix puede ser tu solución ideal, ya que tiene:

¿Piensas que al hablar de un ‘hackeo’ todo será difícil y se necesita de un profesional para hacerlo? Con Spylix, puedes empezar a monitorear cualquier cuenta de Instagram siguiendo tres pasos muy fáciles de completar.

En teléfonos iPhone o iPads, sigue estos pasos:

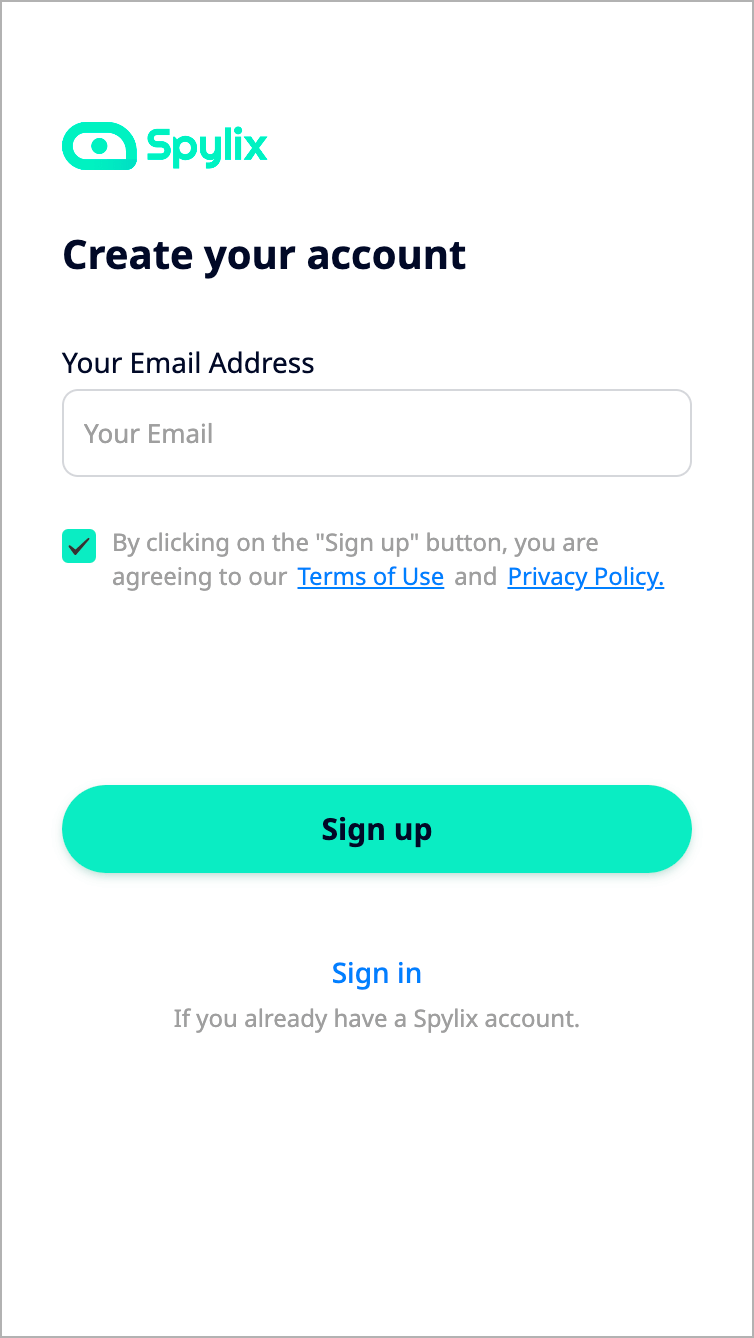

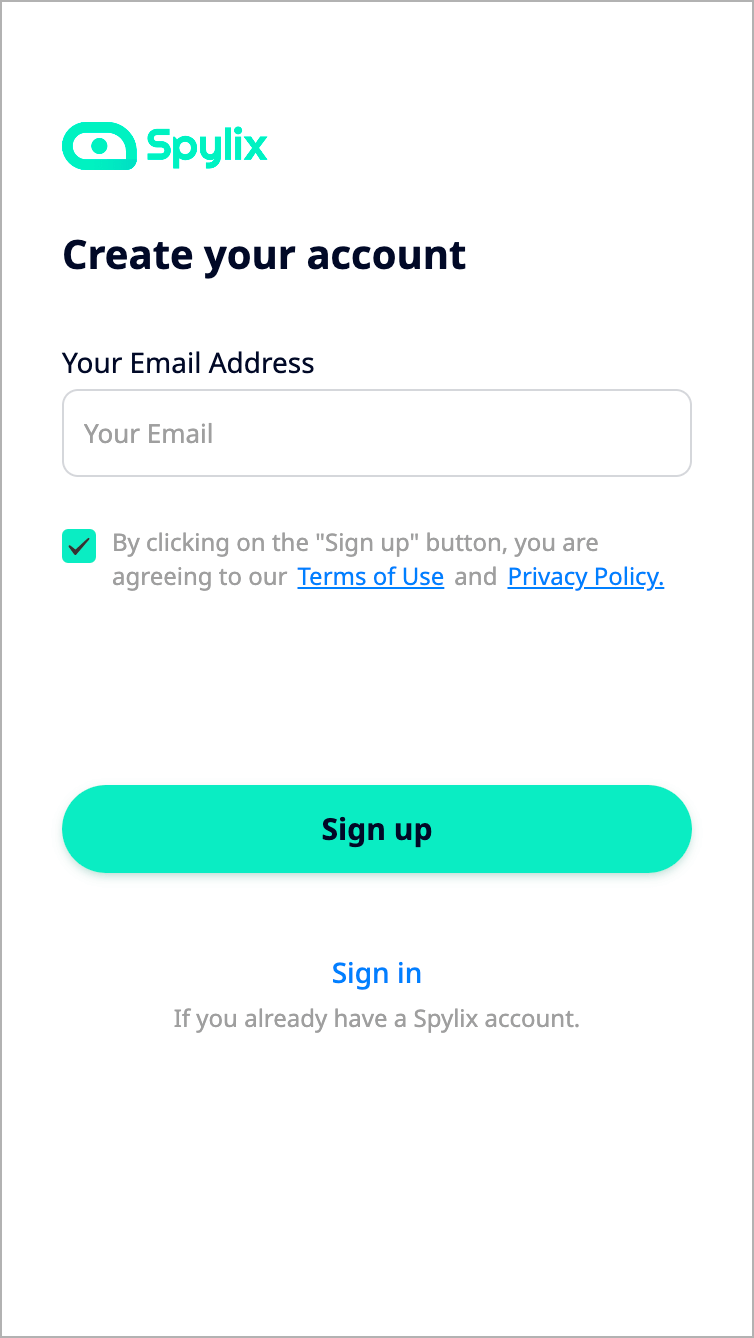

Paso 1: Escribe tu email en el sitio web oficial de Spylix para crearte una cuenta desde cero.

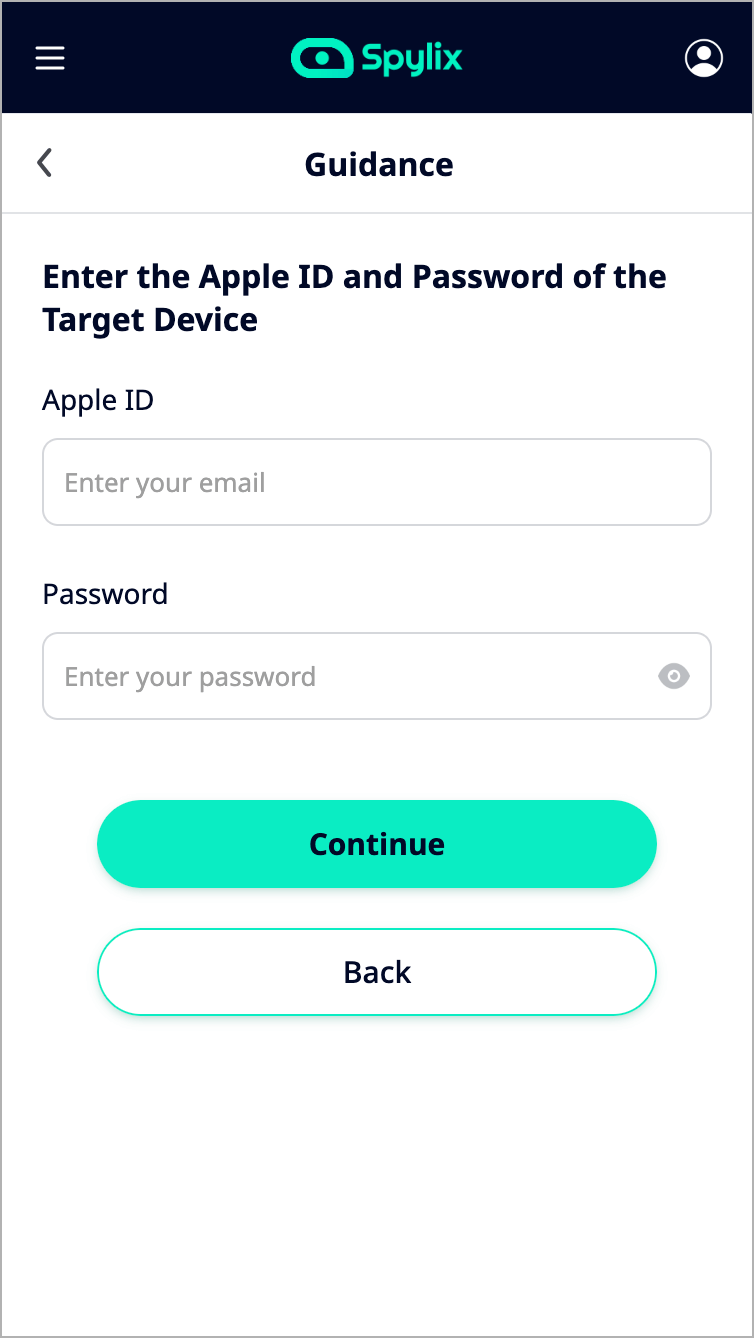

Paso 2: Pon los datos de Apple ID, de la cuenta que quieres monitorear. Avanza dando clic en “Continuar”.

Paso 3: Desde el panel de control de la característica para hackear Instagram de Spylix, podrás ver y usar todas las funciones disponibles.

En dispositivos Android, sigue estos pasos:

Paso 1: Crea un usuario y contraseña con tu correo electrónico, en la web de Spylix.

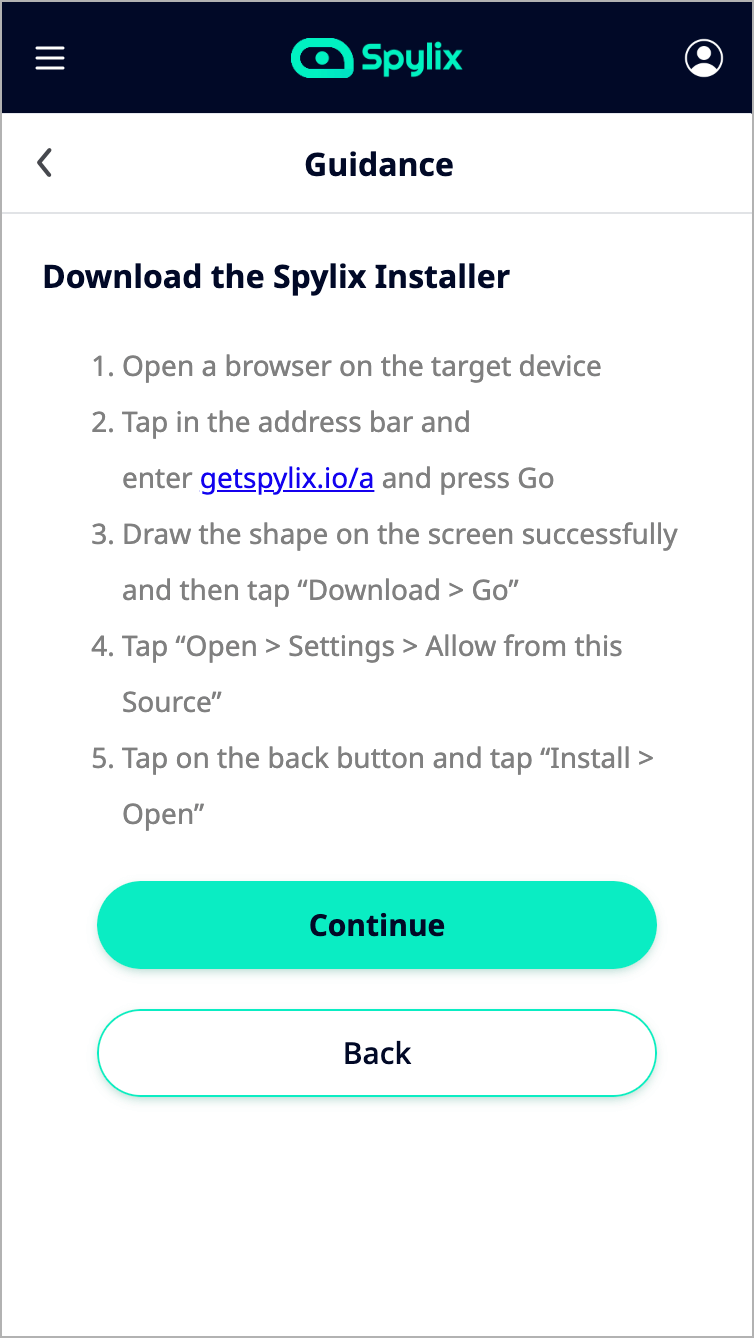

Paso 2: Ahora solo tienes que descargar la app. Sigue las instrucciones en pantalla para obtener el software en pocos minutos.

Paso 3: Ya puedes empezar a espiar Instagram en modo sigiloso con Spylix. Explora el panel de funciones en el apartado “Instagram”.

Spylix te otorga acceso integral para todas las circunstancias que podrían llevarte a querer saber cómo hackear Instagram sin que la persona se entere.

Seas un padre o madre preocupado por la seguridad e integridad de un hijo, una empresa buscando resguardar sus intereses e información confidencial o para descubrir si tu pareja te está siendo infiel, esta app te da el control de la cuenta objetivo para espiarla en todas sus características.

Como plus, no requiere aplicar métodos invasivos que podrían dañar el software del teléfono a hackear, conocidos como jailbreak en iOS y root en Android. Adicionalmente, es compatible con ambos sistemas operativos.

Este sistema de espionaje top, además de Instagram, te da la oportunidad de monitorear otras redes sociales populares, como Facebook, Tinder y Snapchat.

La mensajería instantánea no es la excepción: con Spylix puedes registrar todos los chats de WhatsApp, Telegram, Skype, Viber, Google Chat y más.

Si tu duda principal es los lugares que visita el dueño del celular, la función de rastreo por GPS te mostrará en un mapa todos los sitios visitados mediante la navegación del dispositivo objetivo, para que sepas en dónde ha estado y cuáles son los sitios que más frecuenta.

Otra función estrella es la grabadora de pantalla, con la que puedes capturar en video las actividades ejecutadas en el teléfono que quieres hackear. Estos archivos de video estarán disponibles para descarga en el panel de control de Spylix y se almacenarán en la nube.

Este método se aplica ingresando a un ordenador o al teléfono de la persona que deseas hackear, utilizando como forma de inicio de sesión su contraseña de Instagram previamente almacenada, por ejemplo, en navegadores como Firefox o Google Chrome.

Muchas personas activan en estos programas la opción de almacenar contraseñas y no están pendientes de ingresos sospechosos, por lo que es una técnica que podría tener éxito, aunque se corre un riesgo alto de ser descubierto.

Ventajas:

Desventajas:

El “password guessing” o adivinación de contraseñas es un método utilizado para acceder a cuentas ajenas de Instagram intentando adivinar la clave del usuario. Este puede ser un proceso manual o automatizado, donde se prueban diferentes combinaciones hasta encontrar la correcta.

Entre los métodos comunes de adivinación de contraseñas podemos mencionar la introducción aleatoria de números, símbolos y letras, palabras comunes o ingeniería social.

Ventajas:

Desventajas:

Más que intentar aplicar esta técnica para saber cómo hackear el Instagram de otra persona, lo recomendable es que estés al tanto de que existe para que puedas evitar ser víctima de ella.

Se trata de un método ilegal y fraudulento, aplicado popularmente entre hackers profesionales. Es penado por la ley en casi todos los países del mundo y las consecuencias de aplicarlo pueden ser muy graves.

Los hackers emplean ataques de phishing enviando mensajes de texto, correos electrónicos o mensajes por Instagram haciéndose pasar por empresas o personas que no son, con el objetivo de obtener las contraseñas de acceso a Instagram.

Cuando el hacker es más experimentado, crea sitios web o páginas falsas que emulan el diseño de una entidad bancaria o red social. Muchas personas caen en la trampa e ingresan sus datos de acceso.

Desventajas:

El siguiente método es más difícil de aplicar, ya que no solo necesitas acceso físico al teléfono o a la computadora de la persona objetivo, sino que también deberás tener las credenciales para entrar a su correo electrónico.

La función “Olvidé mi contraseña” en Instagram, si bien está diseñada para ayudar a los usuarios a recuperar el acceso a sus cuentas, también puede ser explotada por hackers para acceder a cuentas que no les pertenecen.

Ventajas:

Desventajas:

Pasos:

Esta técnica de hacking implica adivinar las contraseñas de acceso mediante la generación sistemática de todas las combinaciones posibles de letras, números y símbolos hasta que se encuentra la correcta. Este tipo de ataque aprovecha el poder de procesamiento de las computadoras modernas para intentar muchas combinaciones en un corto período de tiempo.

Ventajas (desde la perspectiva del atacante):

Desventajas (desde la perspectiva del atacante):

Riesgos (para el usuario de Instagram):

Recomendaciones para prevenir ser víctima:

En muchos casos, las primeras señales de que una cuenta de Instagram ha sido hackeada son sutiles. Los usuarios deben estar atentos a cambios inusuales en su perfil, tales como modificaciones en la información de la biografía, la dirección de correo electrónico o el número de teléfono asociados a la cuenta sin su consentimiento.

Otra señal de alarma es la recepción de correos electrónicos de Instagram sobre solicitudes de cambio de contraseña que el usuario no inició. Además, si se observa una actividad anómala como nuevas publicaciones, comentarios o mensajes que no se reconocen, es posible que la cuenta haya sido intervenida por alguien ajeno.

También es prudente revisar la sección ‘Actividad de inicio de sesión’ para identificar accesos desde dispositivos o ubicaciones desconocidos. Ante cualquiera de estas irregularidades, se recomienda actuar con rapidez para recuperar el control de la cuenta y actualizar las medidas de seguridad.

Enfrentarse a la posibilidad de que una cuenta de Instagram haya sido hackeada puede ser una situación alarmante. Sin embargo, existen acciones concretas que se deben emprender de manera inmediata para asegurar la cuenta:

Restablece tu contraseña: Si todavía tienes acceso a tu cuenta, lo primero es cambiar tu contraseña. Usa la opción “Olvidé mi contraseña” para recibir un enlace de restablecimiento a tu correo electrónico o número de teléfono asociado.

Revisa tu correo electrónico asociado: Asegúrate de que tu cuenta de correo electrónico no haya sido hackeada al igual que tu Instagram. Si es así, recupera el acceso a tu correo electrónico antes de intentar recuperar tu cuenta de Instagram.

Reporta el problema a Instagram: Si no puedes cambiar tu contraseña, sigue el enlace de “Necesito más ayuda” para contactar al soporte de Instagram. Te guiarán a través del proceso de verificación para ayudarte a recuperar el acceso.

Revisa sesiones activas: Una vez dentro de tu cuenta, expulsa a los intrusos cerrando sesión en todas las ubicaciones que no reconozcas dentro de la configuración de seguridad.

Activa la autenticación en dos pasos: Esta es una medida de seguridad esencial que añade una barrera extra de protección, solicitándote un código de verificación cada vez que inicies sesión.

La prevención es el mejor escudo contra los hackeos en las redes sociales. Para blindar tu cuenta de Instagram contra accesos no deseados en el futuro, implementa estas prácticas recomendadas:

Usa contraseñas seguras y variadas: Combina letras mayúsculas, minúsculas, números y símbolos. Evita usar información personal fácil de adivinar y asegúrate de que cada contraseña sea única para cada servicio que utilices.

Cambia tus contraseñas regularmente: Actualizar tus contraseñas periódicamente puede ayudar a mantener lejos a los atacantes. Un cambio de contraseña cada pocos meses es una buena norma a seguir.

Evita ser víctima del phishing: Sé escéptico con correos electrónicos o mensajes que soliciten tu información de inicio de sesión. No hagas clic en enlaces dudosos y verifica siempre la autenticidad de las solicitudes de información personal.

Sé cauteloso con la red Wi-Fi que utilizas: Evita iniciar sesión en tu cuenta de Instagram a través de redes Wi-Fi públicas no seguras. Estas redes pueden ser una puerta de entrada para los hackers.

Los métodos para aprender cómo hackear Instagram sin que la persona se entere pueden llegar a ser ilegales o poner en riesgo incluso tu seguridad, además de la persona dueña de la cuenta objetivo.

Para evitar estos problemas y obtener acceso a todas las funcionalidades de Instagram, lo más recomendable es usar un software de espionaje de Instagram, como el que ofrece Spylix.

A través del panel de control de esta app puedes acceder a todos los mensajes directos, listas de seguidores, archivos multimedia compartidos en los chats (fotos y videos), historias y publicaciones antiguas, incluyendo conversaciones eliminadas.

Hay tantas cosas que puedes hacer con Spylix que no hay forma de incluirlas todas en una breve lista. ¡Aquí tienes algunas de las características más destacadas que más gustan a nuestros clientes!